Saber cómo detectar un DNI falso se ha convertido en un reto crucial para nuestros días. Los documentos de identidad son esenciales en nuestra vida diaria, tanto profesionalmente como en la vida privada. Con ellos podemos autenticar nuestra identidad y participar en diversas actividades y transacciones. Es crucial que estos documentos sean auténticos y fáciles de verificar.

Sin embargo, el aumento de la sofisticación de las redes criminales ha incrementado el riesgo de que se introduzcan documentos de identidad falsos. Esto es especialmente preocupante para las empresas durante los procesos de incorporación de clientes o empleados, ya que el fraude de identidad podría resultar costoso.

Se estima que las pérdidas económicas debido a este fraude alcanzarán los 5 billones de dólares en 2024 y Gartner prevé un aumento del 200% de los «ataques por inyección» de aquí a 2023, lo que pone de manifiesto la necesidad de mejorar las medidas de seguridad.

En este artículo, exploraremos cómo detectar un documento falso y cómo las tecnologías pueden ayudar en este proceso.

Cómo detectar documentos de identidad o DNI falso

Actualmente, el número de procesos que se han digitalizado ha aumentado exponencialmente gracias a la mejora tecnológica y a la facilidad de acceso a internet, los smartphones, las tablets o los ordenadores. Numerosos procesos pueden realizarse de forma virtual: apertura de cuentas bancarias, solicitudes de ayudas o trámites con el gobierno, contratación de pólizas de seguros, telemedicina, etc.

Como fruto de este cambio hacia lo digital, se ha definido la necesidad de generar el mismo grado de certeza respecto a la identidad en el mundo virtual que en el mundo físico.

Por ello, son muchas las soluciones en el mercado que ofrecen procesos de verificación de la identidad de manera remota, en los cuales se valida la autenticidad de un documento de identidad y se comprueba que la persona que lo porta es la misma que aparece en el documento, de tal forma que podamos estar seguros de que la persona con quien interactuamos digitalmente es de verdad quien dice ser.

Pero esta apertura, cada vez mayor hacia lo digital, también ha traído consigo un incremento en los riesgos asociados al fraude. Fraude cuyo origen (voluntario o involuntario) y objeto (documentos de identidad o rasgos físicos) pueden ser diversos y para el cual no todas las soluciones son igualmente robustas a la hora de detectarlo y prevenirlo.

De hecho, el reglamento europeo eIDAS, relativo a la identificación electrónica y los servicios de confianza, establece como requisito para el uso de métodos biométricos, en su artículo 24.1, que estos “aporten una seguridad equivalente en términos de fiabilidad a la presencia física”. ¿Y cómo conseguir que un proceso en remoto, basado en la captura de unas evidencias con un dispositivo móvil adquiera el mismo nivel de robustez que un proceso físico?

Por eso es importante profundizar en lo que se considera uno de los momentos más críticos de un proceso de Onboarding Digital: la verificación de documentos de identidad, pasaportes o permisos de conducción.

¿Cómo identificar un DNI falso?

En un momento en el cual el foco mediático, en todo lo que tiene que ver con fraude digital, se está poniendo sobre el desarrollo de tecnologías avanzadas para la creación de deepfakes, es importante recordar que la mayoría de casos de fraude con los que nos encontramos en procesos de alta digital se dan en la fase de verificación de documentos de identidad.

Por ello, debemos exigir a los fabricantes de tecnología ser muy efectivos en la detección y prevención de falsificación documental, en cualquiera de sus formas y métodos. No habrá verificación biométrica eficaz sin una validación de documento robusta.

Cabe recordar que toda validación de documentos de identidad va a depender en gran medida de 3 aspectos fundamentales: la tecnología que se utilice para su captura, las características del dispositivo que lo captura y el nivel de seguridad del propio documento presentado.

- La tecnología de captura: la tecnología de captura puede realizarse en un entorno de captura web o nativos (iOS & Android), ofreciendo estos últimos un nivel de seguridad mayor. Esto es debido a las restricciones que impone la tecnología web en cuanto al uso del flash (tecnología patentada por Veridas), resolución de la captura, control del foco de la cámara, etc.

- El dispositivo de captura: existen muchos dispositivos en el mercado, desde dispositivos de alta gama, con mayores prestaciones en la captura, hasta dispositivos de gama media y baja. El escalón más bajo es la cámara de un portátil, que generalmente ofrece resoluciones muy pobres (VGA o HD). Por último, es importante tener en cuenta si el dispositivo móvil ofrece lectura de NFC (Near Field Communication), permitiendo contrastar los datos incluidos en el chip con los datos impresos en los documentos de identidad.

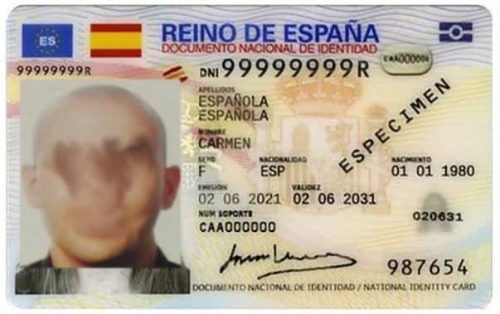

- El propio documento: existen documentos con un nivel de seguridad mayor que otros, desde documentos muy avanzados (ej. DNI en España o Cédula de Identidad en Uruguay) hasta documentos sin apenas medidas de seguridad y en formato papel (ej. Carta de Identidad en Italia). Por tanto, cuantas más medidas de seguridad implementa un documento, más fiable puede ser su verificación digital.

Tipos de ataque de documento de identidad falso

Asumidos estos condicionantes tan importantes a la hora de valorar la robustez de un proceso de Onboarding Digital, los ataques más comunes cuando hablamos de verificación de documentos de identidad se pueden separar en tres categorías principales. Las hemos ordenado de mayor a menor facilidad a la hora de llevarlos a cabo:

- Presentación de documentos en soportes inválidos: fotocopias, escaneos o fotografías, impresas o en formato digital, de documentos auténticos.

- Presentación de documentos manipulados: documentos originales cuyos datos han sido modificados, física o digitalmente.

- Presentación de documentos falsos: documentos que no han sido producidos o fabricados por la entidad gubernamental asociada al país o región emisora.

¿Cómo verificar la autenticidad de un documento?

Para realizar una manipulación física del contenido de un documento es necesario que el atacante tenga un documento físico, ya sea el suyo propio para modificarlo o el de la persona que va a suplantar. Esto plantea un reto en la mayoría de los casos, ya que obtener el documento de otra persona dificulta la suplantación de identidad.

Documentos en soportes inválidos

En cambio, la forma más fácil de suplantación es mediante la presentación de documentos originales en un soporte inválido, es decir, presentando una fotografía, fotocopia o escaneo del documento de la persona a suplantar. Esta tipología se categoriza a su vez en dos métodos distintos para los cuales Veridas desarrolla algoritmos específicos para su detección individualizada: Replay Attack o Print Attack.

- Replay Attack, o ataque a pantalla, consiste en mostrar un documento de identidad a través de una pantalla, fruto de la fotografía o escaneo del documento original.

- Print attack consiste en mostrar una impresión del documento de identidad original tras haber sido este fotografiado, escaneado o fotocopiado. Estas impresiones pueden darse a través de una impresora genérica, en papel, o en impresiones de alta calidad en policarbonato.

Aunque estos ataques en un entorno físico (sucursal, oficina, etc.) son bastante fáciles de detectar por la persona encargada de supervisar el alta, en el proceso de Onboarding Digital no lo es. Esto lo convierte en el tipo de ataque más común de entre todos los mencionados, debido principalmente a lo fácil que es de realizar.

Es importante recalcar que no siempre se puede asociar este tipo de ataques a intentos de fraude: si un usuario no dispone de su propio documento físico, pero sí tiene una fotografía o escaneo de este, podría tratar de hacer el proceso de alta en remoto con esta muestra digitalizada y, aunque no es una suplantación de identidad o proceso fraudulento, sigue siendo una situación que debe ser detectada y rechazada.

¿Cómo saber si un documento de identidad es falso?

Documento de identidad manipulado

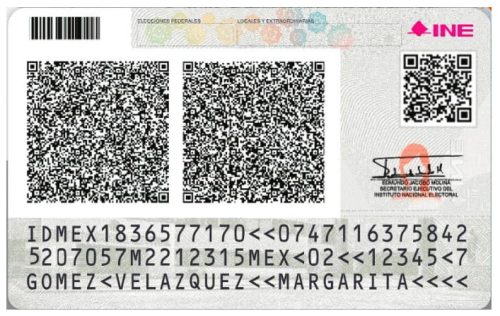

La manipulación de documentos consiste en el cambio de datos del documento físico con el fin de falsificar información vital o limitante en un proceso de Onboarding Digital. Cualquier tipo de información puede ser modificada, desde fechas, nombres y número de identificación, hasta códigos de barras, fotos o MRZ (Machine Readable Zone o zona de lectura de máquina).

Las manipulaciones de los documentos pueden venir de diferentes maneras, desde modificaciones químicas y de mayor esfuerzo, a otras bastantes más evidentes y detectables. La mayoría de documentos manipulados que se presentan en procesos de Onboarding Digital no cuentan con las recurrencias debidas en los datos presentes (ej. sumas lógicas del MRZ) o las medidas de seguridad suficientes, lo cual permite poder detectarlos de forma directa en un sistema automático basado en inteligencia artificial como el de Veridas.

En este sentido, las mejores herramientas para detectar este tipo de ataques son el uso de información recurrente en los documentos, la aplicación de medidas de seguridad específicas para este ataque y el análisis por parte de algoritmos de Inteligencia Artificial que puedan identificar las medidas de seguridad presentes en el documento.

El código MRZ

Uno de los aspectos más importantes a nivel de seguridad es el código MRZ. Es un área del documento en la que aparece información adaptada para ser leída por una máquina y es más fiable que la información visual que aparece en el documento.

Esta zona sigue un estándar definido por la International Civil Aviation Organization (ICAO) y suele conformarse por dos líneas de información, en el caso de los pasaportes, o por tres líneas, en el caso de los documentos de identidad.

Adicionalmente, el código MRZ incluye en su contenido varias sumas de verificación de los campos numéricos presentes, como, por ejemplo, fechas o número de identificación, esto con el fin de poder verificar que los datos presentes son los auténticos. Algunos de los ataques de manipulación no suelen tener en cuenta estas sumas de verificación, por lo cual es posible detectarlos identificando estas faltas de consistencia en los datos.

Suplantación de fotografía

Otro de los casos más comunes es el de suplantación de fotografía. Este caso se da cuando un usuario tiene en posesión el documento de identidad físico del individuo a suplantar, pudiendo ser un documento antiguo, un documento no válido o, en algunos otros casos, un documento dañado.

Para tratar de “engañar” al sistema con éxito, el usuario debe hacer que el proceso biométrico lo identifique como el mismo individuo, por lo que el defraudador trata normalmente de superponer una fotografía propia sobre el documento auténtico, como se puede ver en el siguiente ejemplo. Por eso es clave ser capaces de detectar este tipo de manipulaciones antes de pasar a los siguientes pasos del Onboarding.

Lectura del NFC

Por último, el método más robusto para prevenir este tipo de fraude es mediante la lectura del NFC que cada vez se encuentran presentes en más documentos de identidad en todo el mundo.

Estos chips, cuya lectura se hace a través de tecnología de lectura NFC de los propios dispositivos, contienen la información presente en el documento (contenido biométrico y datos principales del documento) encriptado y firmado digitalmente por el estado emisor, lo que imposibilita del todo su modificación por parte de la persona que intenta modificar o manipular el documento.

Una correcta comparación entre los datos almacenados en el chip NFC y los datos presentes en el documento permite detectar efectivamente este tipo de fraude. Conviene recordar que esta tecnología solo está disponible en entornos nativos (iOS y Android), ya que el entorno web todavía no permite su lectura.

¿Cómo identificar fraudes en documentos?

Como se ha descrito anteriormente, un documento es considerado como falso cuando este no ha sido producido o fabricado por la entidad gubernamental asociada al país o región emisora. Este supuesto documento intentará imitar, con más o menos éxito, las propiedades de un documento auténtico: medidas de seguridad, colores, fondos, tipografías o escudos, entre otros.

Aunque este tipo de ataque suele ser más difícil de identificar en procesos físicos, por la elevada precisión de algunas de estas imitaciones, los documentos falsos suelen fallar en la recreación de los chips NFC debido a que, como hemos mencionado anteriormente, estos están encriptados y firmados digitalmente por el estado emisor. Por lo tanto, una correcta lectura del NFC supone una medida muy efectiva para su prevención.

Otra manera adecuada para prevenir el impacto de la aparición de documentos falsos es la utilización de soluciones para la detección de identidades duplicadas. Estas soluciones se basan en la aplicación de algoritmos de biometría facial 1:N, capaces de comparar, en el caso de Veridas, una cara contra un millón de rostros en menos de un segundo.

Aplicando estas soluciones dentro de un proceso de Onboarding Digital, podríamos detectar si la persona que intenta realizar el alta ya se encuentra dentro de la base de datos de clientes o dentro de una base de datos de “identidades prohibidas”, evitando el fraude antes de que ocurra.

También, podríamos aplicar esta solución sobre la base de clientes existentes, detectando identidades duplicadas que ya han sido dadas de alta con anterioridad. Esto es posible gracias a que Veridas puede realizar labores de identificación o clustering sobre bases de datos de más de 13 millones de identidades.

Además, esta medida resulta especialmente conveniente si tenemos en cuenta que la lectura del NFC solo está disponible en entornos nativos y, por lo tanto, no estaríamos perfectamente cubiertos en entornos web.

Veridas, una apuesta segura contra el fraude

Desde Veridas hemos apostado, y seguimos apostando, por el desarrollo de tecnología líder, basada en inteligencia artificial y redes neuronales profundas, que sea capaz de verificar los documentos de identidad, declarando con exactitud si las evidencias presentadas en un proceso de onboarding corresponden con un documento auténtico o no.

De hecho, cómo detectar un documento falso es esencial para Veridas, y por eso despliega más de 30 algoritmos propietarios de inteligencia artificial por cada documento que verifica, extrayendo y analizando todos los datos contenidos en la zona de inspección visual (VIZ), zona de lectura de máquina (MRZ), códigos de barras o códigos QR y chips NFC.

Además, como ya se ha mencionado, contamos con medidas de seguridad de última generación capaces de detectar fotocopias (print attack), ataques a pantalla (replay attack) y documentos manipulados o falsificados. Todo ello bajo un proceso de captura controlada y guiada, que incluye una autoclasificación de los documentos de identidad, favoreciendo la conversión de funnel. Una de nuestras obsesiones, junto con la seguridad.

Por último, nuestros proceso de Onboarding Digital, capaces de verificar los documentos de identidad de más de 190 países, se conectan con bases de datos PEPs (Pollitically Exposed Person) y AML (Anti-Money Laundering) a partir de la información extraída del documento.

Esta información también puede ser contrastada con bases de datos gubernamentales de países como España (Secretaría de Estado de Digitalización e Inteligencia Artificial), Estados Unidos (AAMVA), Perú (RENIEC), México (INE y RENAPO) o Colombia (REGISTRADURÍA) entre otros.

En este escenario, tener las certificaciones adecuadas -como la Detección de Ataques a la Presentación (PAD) de iBeta y la PAD del NIST- es como tener un escudo antifraude. Son los puntos de referencia que dicen: «Sí, podemos detectar las falsificaciones».