En el ámbito de la verificación de identidad y la seguridad biométrica, protegerse contra diversos tipos de fraude es fundamental. Entre ellos, los ataques de inyección y las amenazas de deepfakes destacan por su potencial para comprometer la integridad de los sistemas de verificación de identidad. Este artículo explora la naturaleza de los ataques de inyección, cómo se detectan y las medidas que Veridas emplea para garantizar una seguridad robusta contra estas amenazas.

Tipos de Ataques de Fraude de Identidad

El fraude de identidad se puede categorizar en dos tipos principales:

- Ataques de Presentación: Involucran al atacante presentando pruebas falsificadas directamente a la cámara del dispositivo de captura, como fotocopias, capturas de pantalla u otras formas de suplantación para engañar al sistema.

- Ataques de Inyección: Son más sofisticados, donde el atacante introduce pruebas falsas directamente en el sistema sin usar la cámara. Esto a menudo implica manipular los canales de captura de datos o comunicación.

- Ataques de Inyección Avanzados: Son una evolución de los ataques de inyección tradicionales y suponen un mayor nivel de amenaza. En estos casos, los atacantes no solo manipulan los datos, sino que también comprometen la integridad del dispositivo utilizado en la verificación. Utilizan técnicas como emuladores, la manipulación de hardware o el uso bots para alterar la fuente de los datos, haciendo que el sistema confíe en información falsificada como si fuera legítima.

Tipos de ataques de inyección

Los ataques de inyección explotan vulnerabilidades en la forma en que se procesan imágenes, videos y audio.

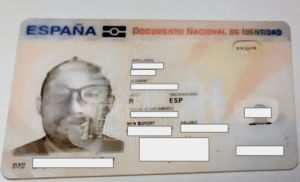

- Inyección de Documentos: Uso de identificaciones falsas o manipuladas.

- Inyección de Selfies: Envío de imágenes alteradas, deepfakes o fotos manipuladas para hacer coincidir rostros con documentos.

- Inyección de Videos: Uso de videos pregrabados, editados o generados con IA para imitar interacción en vivo y engañar el reconocimiento facial.

- Inyección de Voz: Introducción de grabaciones alteradas o voces sintéticas para suplantar identidades.

- Manipulación de Canales de Datos: Intercepción y modificación de datos en la transmisión para insertar información fraudulenta.

Tipos de ataques de inyección avanzados

Estos ataques comprometen la integridad del dispositivo, haciéndolos más difíciles de detectar.

- Emulación de Dispositivos: Software que recrea el funcionamiento de dispositivos reales, como smartphones, en entornos controlados.

- Bots: Scripts programados para ejecutar tareas sin intervención humana, y sortear medidas de seguridad.

- Máquinas virtuales: Entornos simulados que replican dispositivos físicos con el fin de evitar restricciones de seguridad..

- Herramientas de Desarrollo: Software especializado utilizado para la manipulación de datos biométricos.

|

|

|

|

Detección de Ataques de Inyección con Soluciones Veridas

Veridas emplea un conjunto completo de medidas de seguridad diseñadas para detectar y prevenir ataques de inyección. A continuación, se detallan los métodos clave utilizados:

- Seguridad en API: Impide solicitudes no autorizadas que puedan inyectar contenido malicioso, aplicando medidas de protección avanzadas como autenticación con claves API, filtrado de IP y protocolos de seguridad robustos.

- Detección de Cámaras Virtuales: Identifica y bloquea cámaras falsas para evitar la inyección de imágenes o videos fraudulentos como si provinieran de una cámara real.

- Detección de Ataques Man-in-the-Middle: Previene la manipulación de imágenes antes del procesamiento biométrico, detectando alteraciones digitales, compresión, modificaciones de formato y recortes.

- Técnicas de Business Intelligence: Supervisa diversos parámetros para garantizar la integridad del proceso de verificación de identidad, asegurando su ejecución completa en el mismo dispositivo y evitando la inyección de datos externos.

- Detección de Deepfake: Examina imágenes, videos y voces generados artificialmente mediante algoritmos de IA entrenados para diferenciar contenido auténtico de deepfakes, garantizando el procesamiento exclusivo de datos genuinos.

Detección de ataques de inyección avanzados con Soluciones Veridas

Veridas también previene amenazas más sofisticadas en las que los dispositivos han sido manipulados.

- Emuladores: Identificamos inconsistencias en los metadatos del dispositivo, anomalías en las interacciones y señales de emulación para prevenir intentos de fraude.

- Bots: Aplicamos biometría de comportamiento y detección de anomalías para reconocer y bloquear la actividad automatizada, garantizando el acceso solo a usuarios legítimos.

- Máquinas Virtuales: Analizamos características en tiempo de ejecución para detectar y evitar intentos de fraude que involucren entornos virtualizados.

- Herramientas de Desarrollo: Implementamos medidas para restringir el uso de estas herramientas, preservando la integridad del proceso de verificación.

Ejemplo de Ataque de Inyección

Desde 2021, una de las entidades financieras más relevantes a nivel global utiliza nuestra solución de IDV para proteger su proceso de verificación de identidad.. A finales de 2024, reportó intentos de suplantación altamente sofisticados generados con Gen-AI, en los que los atacantes empleaban dispositivos emulados para eludir los controles de seguridad.

En respuesta, implementamos nuestra nueva solución AIAD, que permitió detectar estos ataques de manera efectiva. En los primeros 15 días, se identificaron más de 577 procesos fraudulentos desde dispositivos emulados, lo que representó un 2.2% de las 50,000 altas de clientes mensuales.

Este caso evidencia la creciente sofisticación de los ataques de suplantación de identidad y la importancia de contar con tecnologías avanzadas para mitigar estos riesgos.

Mitigación de Amenazas de Deepfakes

Los deepfakes presentan un desafío significativo debido a su capacidad para crear imágenes o videos altamente realistas pero falsos. Veridas emplea algoritmos especializados para detectar deepfakes tanto en documentos de identidad como en selfies, complementando las medidas anti-inyección. Estos algoritmos trabajan junto con otras técnicas de seguridad para asegurar que el sistema pueda identificar y rechazar con precisión los intentos de deepfake.

Cumplimiento Normativo y Certificaciones

Las soluciones de Veridas no solo son robustas en sus capacidades tecnológicas, sino que también cumplen con rigurosos estándares regulatorios. En España, por ejemplo, el Centro Criptológico Nacional (CCN) estableció directrices para evaluar herramientas de identificación por video, exigiendo la detección de varios intentos de robo de identidad, incluyendo deepfakes y ataques de inyección avanzados. Veridas ha logrado una tasa de error del 0% en estas evaluaciones, demostrando la eficacia de sus medidas de seguridad.

Conclusión

Los ataques de inyección han evolucionado, pasando de métodos tradicionales a tácticas más sofisticadas que comprometen no solo los datos, sino también la integridad del dispositivo utilizado en la verificación de identidad. Ante esta creciente amenaza, es fundamental contar con soluciones de seguridad avanzadas capaces de detectar y bloquear intentos de fraude en tiempo real.

Veridas se sitúa a la vanguardia en la lucha contra estos ataques mediante el uso de algoritmos de detección de deepfakes, análisis de integridad del dispositivo y monitorización continua de actividad. Gracias a estas tecnologías, se refuerza la protección contra accesos no autorizados, garantizando procesos de verificación más seguros y confiables. En un entorno digital en constante evolución, adoptar medidas innovadoras y cumplir con los más altos estándares regulatorios es clave para preservar la confianza y la seguridad de los usuarios.